Temel Tarama Teknikleri

Tek Bir Hedefi Taramak

Nmap’i hiçbir komut satırı seçeneğiyle çalıştırmadığınızda sadece belirlenmiş hedef taranır. Bir hedef bir IP adresi veya ana makine adı olabilir (Makine adını Nmap çözmeye çalışacaktır).

Kullanım şekli : nmap hedef

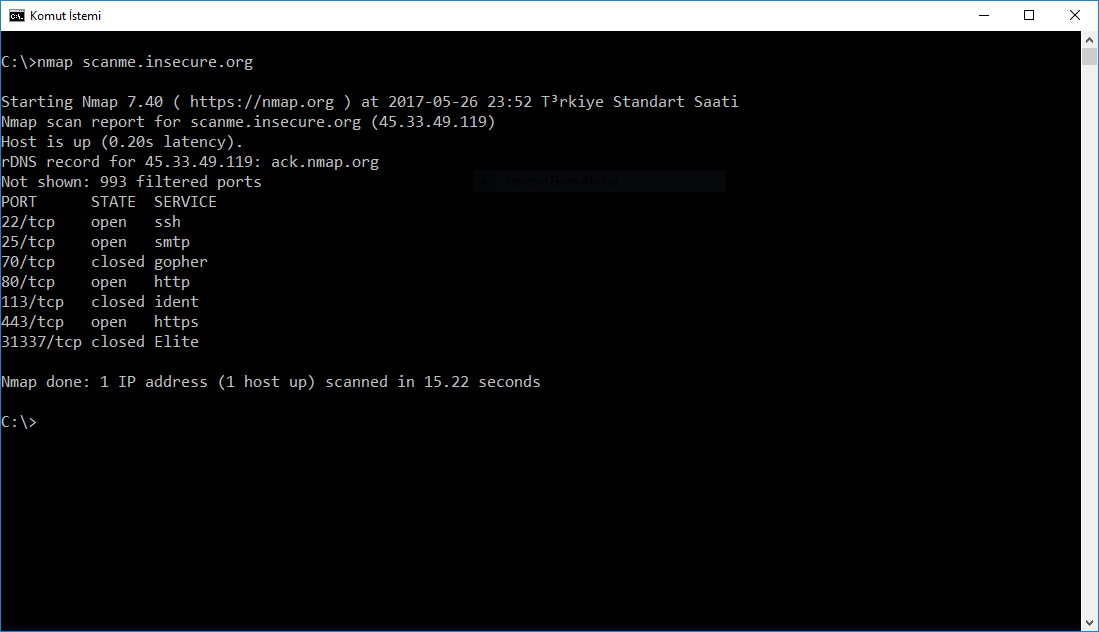

Aşağıdaki örnekte nmap programını üretenlerin bizim için hazırldığı scanme.insecure.org sitesini tarayacağız. Eğer İnternet bağlantınız varsa bu taramayı yapabilirsiniz. Eğer bağlantınız yoksa kendi yerel ağınızdaki IP adresini bildiğiniz bir makineyi de tarayabilirsiniz.

Oluşan tarama, belirtilen hedefte tespit edilen bağlantı noktalarının durumunu gösterir.

Aşağıdaki tabloda, tarama tarafından görüntülenen çıktı alanları açıklanmaktadır.

PORT | DURUM | HİZMET |

Bağlantı noktası numarası / protokol | Port durumu | Port için hizmet tipi |

Yukarıdaki tarama sonuçlarının ilk satırına bakalım 22 numaralı TCP protoklü portu, portun durumu açık ve bu porttan ssh hizmeti sunuluyor. İkinci satırda 25 numaralı TCP protokolü, portun durumu açık ve bu porttan smtp hizmeti sunuluyor. Üçüncü satırda 70 numaralı TCP protokolü portu, portun durumu kapalı ve bu porttan port açık olsaydı gopher hizmeti sunulucaktı. Dördüncü satırda 80 numaralı TCP protokolü potru ve bu porttan http hizmeti sunuluyor, vb…

Açık

Açık bağlantı noktası, gelen bir bağlantı isteklerine aktif şekilde yanıt veren bir bağlantı noktasıdır.

Kapalı

Kapalı bir bağlantı noktası, hedefte aktif olarak bir sorguya yanıt veren, ancak bağlantı noktasında çalışan herhangi bir hizmeti olmayan bir bağlantı noktasıdır. Kapatılan bağlantı noktaları, gelen trafiği filtrelemek için herhangi bir güvenlik duvarının bulunmadığı sistemlerde yaygın olarak bulunur.

Filtrelenmiş

Filtrelenmiş portlar, tipik olarak, Nmap’ın portun açık veya kapalı olup olmadığını belirlemesini önleyen bir güvenlik duvarı tarafından korunan portlardır.

Filtrelenmemiş

Filtrelenmemiş bir port, Nmap’ın erişebildiği bir porttur ancak açık veya kapalı olup olmadığını belirleyemez.

Açık | Filtrelenmiş

Açık filtrelenmiş bir port, Nmap tarafından açık veya filtrelendiği düşünülen bir porttur. Portun hangi durumunda olduğunu kesin belirleyememiştir.

Kapalı | Filtrelenmiş

Kapalı filtrelenmiş bir , Nmap tarafından kapalı veya filtrelendiği düşünülen bir porttur. Portun hangi durumunda olduğunu kesin belirleyememiştir.

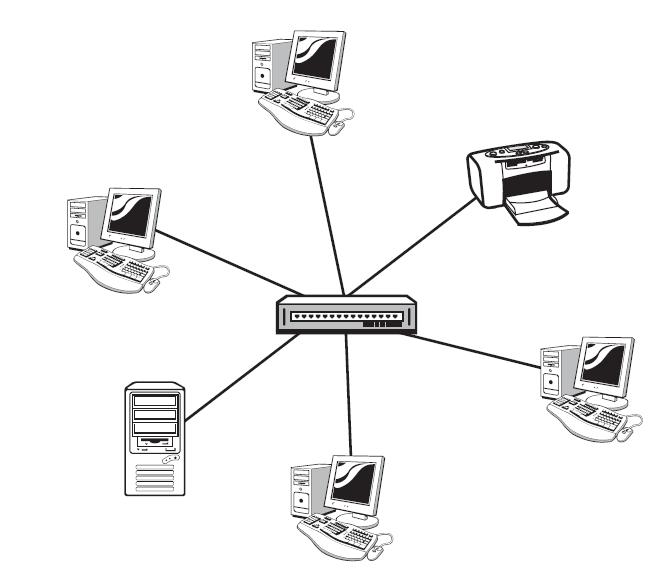

Birden Çok Hedefi Tarama

Nmap, aynı anda birden fazla bilgisayarı taramak için kullanılabilir. Bunun için komut satırında hedef IP adreslerini veya ana bilgisayar adlarını boşluklarla ayrılmış şekilde birlikte yazmak yeterlidir.

Kullanım şekli : nmap hedef1 hedef2

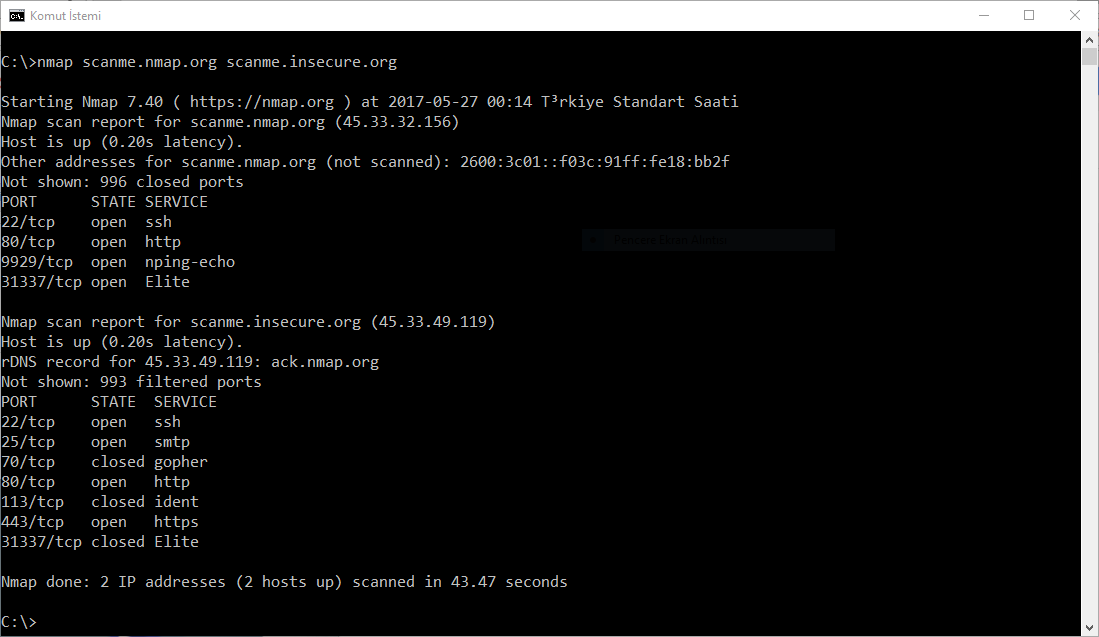

Aşağıdaki örnekte yine Nmapın sunduğu scanme.nmap.org ve scanme.insecure.org adresleri aynı anda taranmıştır.

IP Adresi Aralığı Tarama

İstenirse belirli bir IP adresi aralığı taranabilir.

Kullanım şekli : nmap hedef Ip adres aralığı

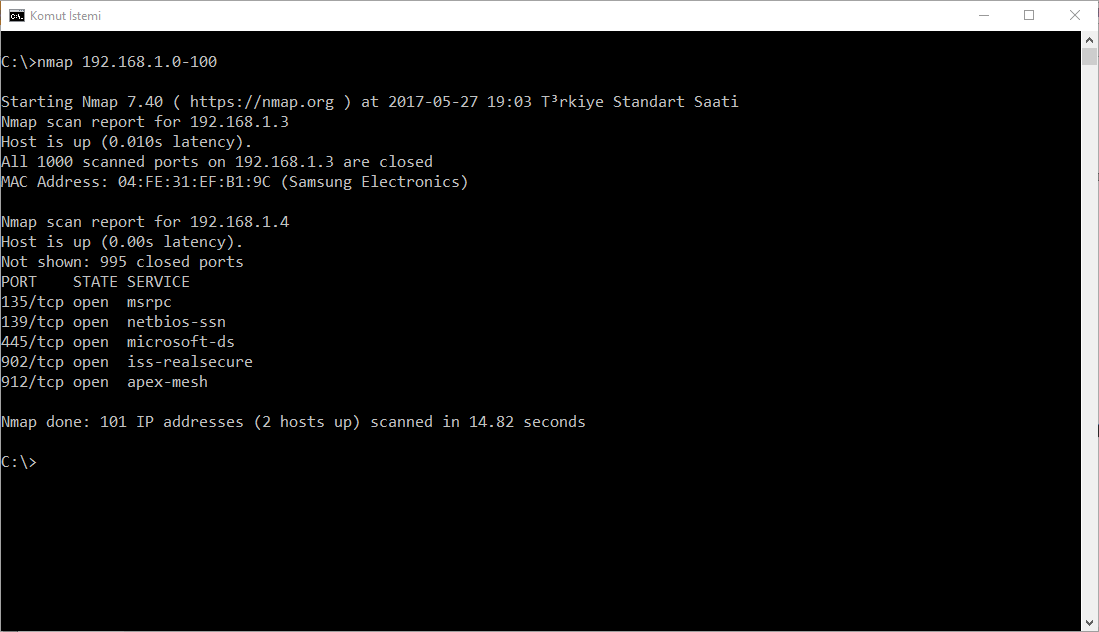

Aşağıdaki örnekte yerel ağımdaki 1.0 adresinden 1.100 adresine kadar bu adres aralığındaki makineler taranmıştır. Bu taramaya 1.0 ve 1.100 adresleri de dahildir.

Nmap, CIDR (Classless Inter-Domain Routing-Sınıfsız Etki Alanı Arası Yönlendirme) gösterimini kullanarak tüm bir alt ağı taramak için kullanılabilir.

Kullanım şekli : nmap network/CIDR (Prefix)

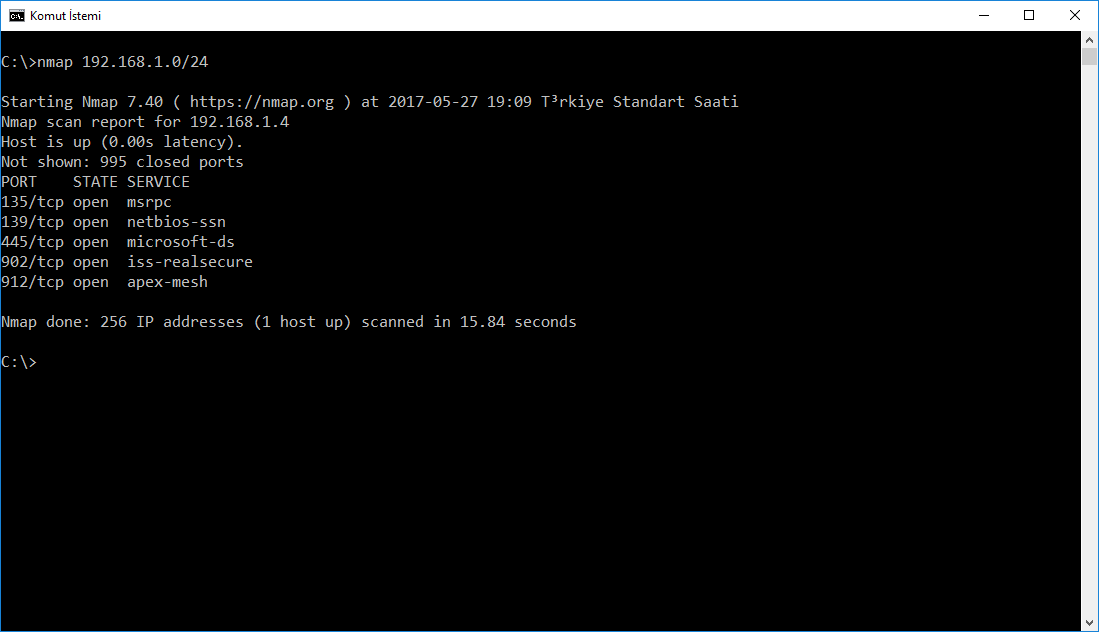

Aşağıdaki örnekte, Nmap’a tüm 192.168.1.0 ağını taraması söylenmiştir. CIDR gösterimi, ağ adresi ve alt ağ maskesinden oluşur.